Le virus Oovb est une famille DJVU d’infections de type ransomware.[efn_note]Infection de type ransomware: https://gridinsoft.com/ransomware[/efn_note]Le ransomware crypte les fichiers personnels importants (vidéo, photos, documents). Les fichiers infectés peuvent être suivis par une extension spécifique “.oovb”. Dans ce guide, je vais essayer de vous aider à supprimer le ransomware Oovb gratuitement. En prime, je vous aiderai à décrypter et restaurer vos fichiers chiffrés.

Virus Oovb

☝️ Oovb peut être correctement identifié comme une infection de type ransomware STOP/DJVU.

Oovb Ransomware

🤔 Le ransomware Oovb est un malware qui provient de la famille de ransomwares DJVU/STOP. Son objectif principal est de crypter les fichiers importants pour vous. Après cela, le virus ransomware Oovb demande à ses victimes des frais de rançon (490$ – 980$) en BitCoin.

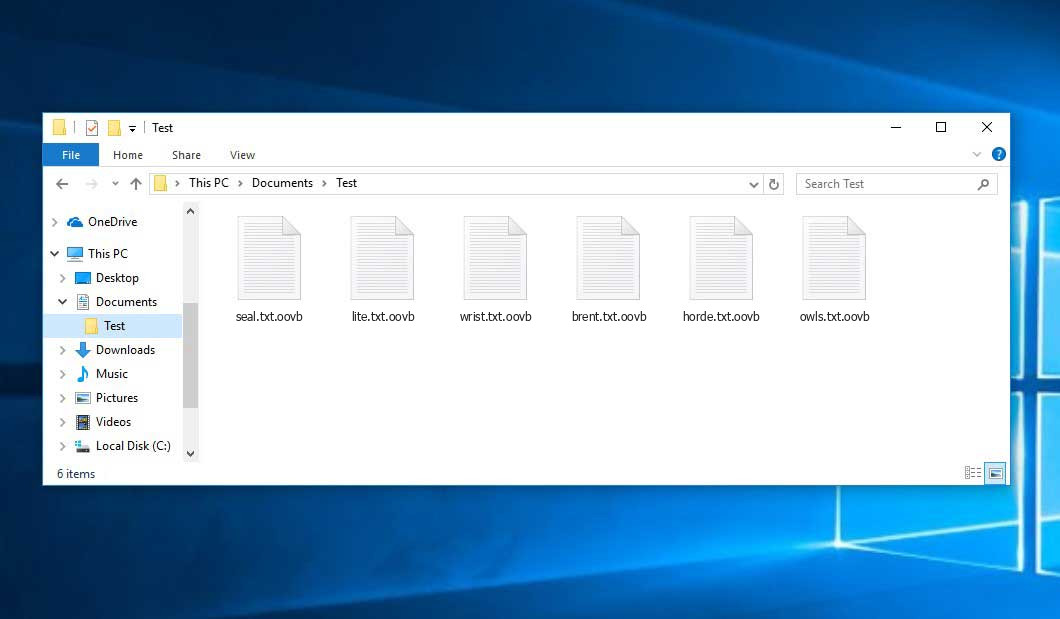

Le virus Oovb est fondamentalement similaire aux autres de la même famille: Oopu, Qqpp, Qqkk. Il a chiffré tous les types de fichiers populaires. Par conséquent, les utilisateurs ne peuvent pas utiliser leurs propres documents ou photos. Cette version de ransomware ajoute sa propre extension “.oovb” dans tous les fichiers cryptés. Par exemple, le fichier “video.avi” sera modifié en “video.avi.oovb”. Dès que le cryptage est réussi, le virus crée un fichier spécifique “_readme.txt” et le place dans tous les dossiers contenant les fichiers modifiés.

| Famille Ransomware[efn_note]Mes fichiers sont cryptés par un ransomware, que dois-je faire maintenant?[/efn_note] | DJVU/STOP[efn_note]À propos de DJVU (STOP) Ransomware.[/efn_note] ransomware |

| Extension | .oovb |

| Remarque sur le ransomware | _readme.txt |

| Une rançon | De 490$ à 980$ (en Bitcoins) |

| Contact | [email protected], [email protected] |

| Détection[efn_note]Encyclopédie des menaces.[/efn_note] | Trojan:Win32/Gandcrab.RB!MSR, Win32/GenKryptik.FZQN, Ransom:MSIL/Cryptolocker.DR!MTB |

| Symptômes |

|

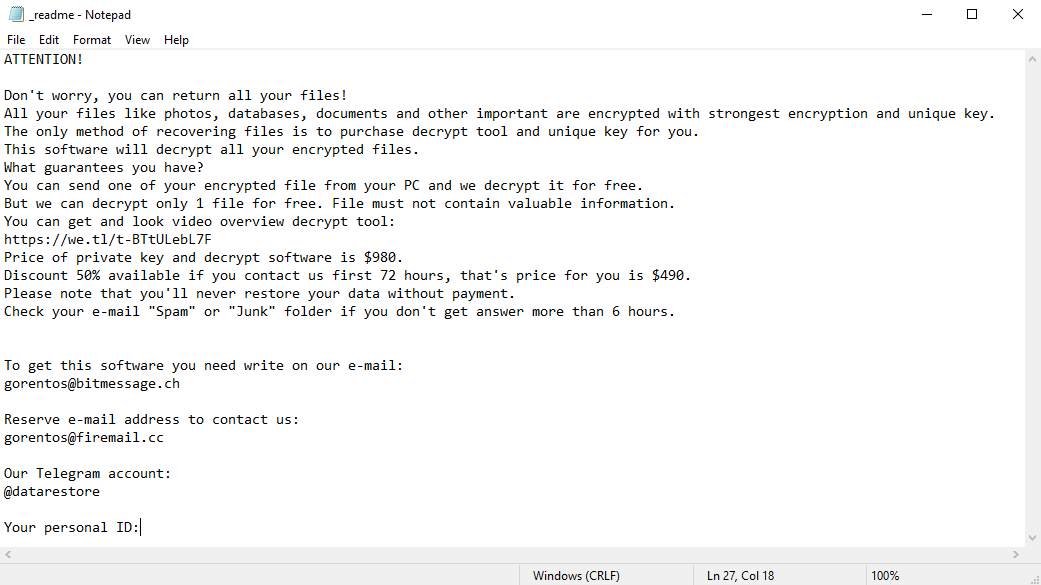

Ce texte de demande de paiement concerne la récupération des fichiers via la clé de déchiffrement:

L’alerte effrayante exigeant des utilisateurs de payer la rançon pour déchiffrer les données encodées contient ces avertissements frustrants

L’algorithme de cryptographie utilisé par la famille DJVU est AES-256. Donc, si vos fichiers ont été chiffrés avec une clé de déchiffrement spécifique, ce qui est totalement distinct et il n’y a pas d’autres copies. La triste réalité est qu’il est impossible de restaurer les informations sans la clé unique disponible.

Au cas où le ransomware fonctionnait en mode en ligne, il vous serait impossible d’accéder à la clé AES-256. Il est stocké sur un serveur distant appartenant aux criminels qui distribuent le virus Oovb.

Pour recevoir la clé de déchiffrement, le paiement doit être de 980 $. Pour obtenir les détails de paiement, les victimes sont encouragées par le message à contacter les fraudes par email ([email protected]), ou via Telegram.

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key. The only method of recovering files is to purchase decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WJa63R98Ku Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

L’image ci-dessous donne une vision claire de l’aspect des fichiers avec l’extension “.oovb”:

Ne payez pas pour Oovb Ransomware.

Veuillez essayer d’utiliser les sauvegardes disponibles ou l’outil Decrypter

Le fichier _readme.txt indique également que les propriétaires d’ordinateurs doivent entrer en contact avec les représentants Oovb pendant 72 heures à partir du moment où les fichiers ont été chiffrés. À condition de prendre contact dans les 72 heures, les utilisateurs bénéficieront d’une remise de 50%. Ainsi, le montant de la rançon sera réduit à 490 $). Cependant, évitez de payer la rançon!

Je vous conseille vivement de ne pas contacter ces fraudes et de ne pas payer. La solution de travail la plus réelle pour récupérer les données perdues – en utilisant simplement les sauvegardes disponibles, ou utilisez Decrypter outil.

La particularité de tous ces virus appliquent un ensemble d’actions similaire pour générer la clé de déchiffrement unique pour récupérer les données chiffrées.

Ainsi, à moins que le ransomware ne soit encore en cours de développement ou ne présente des défauts difficiles à suivre, la récupération manuelle des données chiffrées est une chose que vous ne pouvez pas effectuer. La seule solution pour éviter la perte de vos précieuses données est de faire régulièrement des sauvegardes de vos fichiers cruciaux.

Notez que même si vous maintenez régulièrement de telles sauvegardes, elles doivent être placées dans un emplacement spécifique sans flâner, sans être connectées à votre poste de travail principal.

Par exemple, la sauvegarde peut être conservée sur le lecteur flash USB ou sur un autre stockage sur disque dur externe. Vous pouvez éventuellement consulter l’aide du stockage d’informations en ligne (cloud).

Inutile de mentionner que lorsque vous gérez vos données de sauvegarde sur votre appareil commun, elles peuvent être chiffrées de la même manière ainsi que d’autres données.

Pour cette raison, localiser la sauvegarde sur votre PC principal n’est certainement pas une bonne idée.

Comment ai-je été infecté?

Oovb a plusieurs méthodes à intégrer à votre système. Mais peu importe la méthode utilisée dans votre cas.

Crackithub[.]com, kmspico10[.]com, crackhomes[.]com, piratepc[.]net — sites qui distribuent Oovb Ransomware. Ce virus peut infecter n’importe quel PC téléchargé depuis ses sites.

Autres sites similaires:

xxxxs://crackithub[.]com/adobe-acrobat-pro/ xxxxs://crackithub[.]com/easyworship-7-crack/ xxxxs://kmspico10[.]com/ xxxxs://kmspico10[.]com/office-2019-activator-kmspico/ xxxxs://piratepc[.]net/category/activators/ xxxxs://piratepc[.]net/startisback-full-cracked/

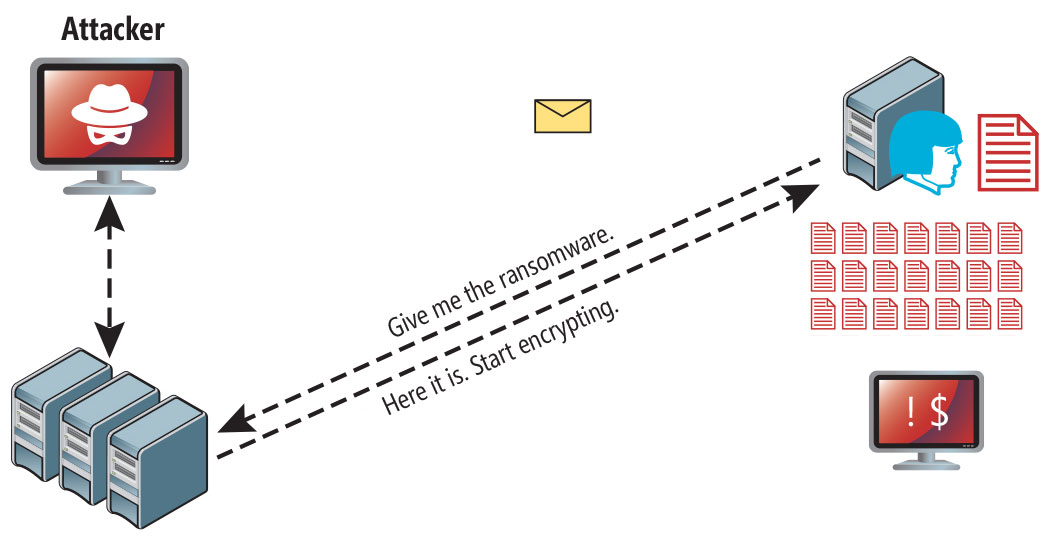

Attaque Oovb suite à une tentative de phishing réussie.

- installation cachée avec d’autres applications, en particulier les utilitaires qui fonctionnent comme freeware ou shareware;

- lien douteux dans les courriers indésirables menant au programme d’installation d’Oovb;

- ressources d’hébergement gratuites en ligne;

- utilisation de ressources P2P (peer-to-peer) illégales pour télécharger des logiciels piratés.

Il y a eu des cas où le virus Oovb était déguisé en un outil légitime, par exemple, dans les messages demandant de lancer des mises à jour de logiciels ou de navigateurs indésirables. C’est généralement ainsi que certaines fraudes en ligne visent à vous forcer à installer manuellement le ransomware Oovb, en vous faisant participer directement à ce processus.

Sûrement, la fausse alerte de mise à jour n’indiquera pas que vous allez réellement injecter le ransomware Oovb. Cette installation sera dissimulée sous une alerte mentionnant que vous devriez mettre à jour Adobe Flash Player ou tout autre programme douteux.

Bien sûr, les applications fissurées représentent également les dégâts. L’utilisation du P2P est à la fois illégale et peut entraîner l’injection de logiciels malveillants graves, y compris le ransomware Oovb.

Pour résumer, que pouvez-vous faire pour éviter l’injection du ransomware Oovb dans votre appareil? Même s’il n’y a pas de garantie à 100% pour éviter que votre PC ne soit endommagé, il y a certains conseils que je souhaite vous donner pour éviter la pénétration d’Oovb. Vous devez être prudent lors de l’installation de logiciels gratuits aujourd’hui.

Assurez-vous de toujours lire ce que les installateurs proposent en plus du programme principal gratuit. Évitez d’ouvrir des pièces jointes douteuses. N’ouvrez pas les fichiers de destinataires inconnus. Bien entendu, votre programme de sécurité actuel doit toujours être mis à jour.

Le malware ne parle pas ouvertement de lui-même. Il ne sera pas mentionné dans la liste de vos programmes disponibles. Cependant, il sera masqué sous certains processus malveillants s’exécutant régulièrement en arrière-plan, à partir du moment où vous lancez votre ordinateur.

Comment supprimer le virus Oovb?

En plus d’encoder les fichiers d’une victime, l’infection Oovb a également commencé à installer le Azorult Spyware sur le système pour voler les informations d’identification de compte, les portefeuilles de crypto-monnaie, les fichiers de bureau, etc.[efn_note]Vulnérabilité des mots de passe Windows (Mimikatz HackTool):https://howtofix.guide/mimikatz-hacktool/[/efn_note]

Raisons pour lesquelles je recommanderais GridinSoft [efn_note] GridinSoft Anti-Malware Review du site HowToFix: https://howtofix.guide/gridinsoft-anti-malware/[/efn_note]

Il n’y a pas de meilleur moyen de reconnaître, supprimer et empêcher les ransomwares que d’utiliser un logiciel anti-malware de GridinSoft[efn_note]Plus d’informations sur les produits GridinSoft: https://gridinsoft.com/comparison[/efn_note].

Téléchargez l’outil de suppression.

Vous pouvez télécharger GridinSoft Anti-Malware en cliquant sur le bouton ci-dessous:

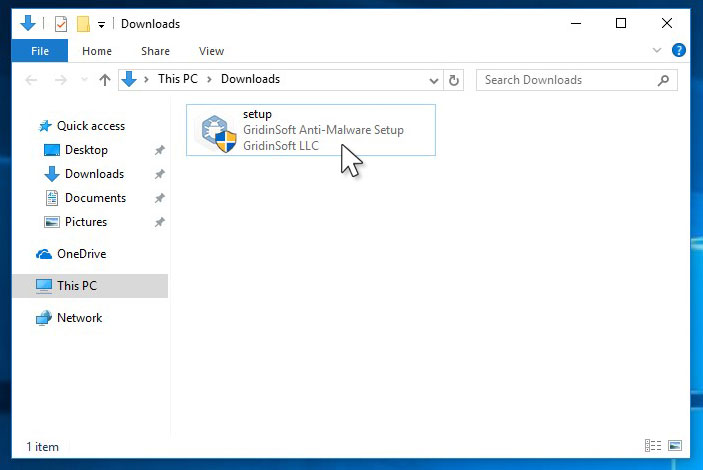

Exécutez le fichier d’installation.

Une fois le téléchargement du fichier d’installation terminé, double-cliquez sur le fichier setup-antimalware-fix.exe pour installer GridinSoft Anti-Malware sur votre système.

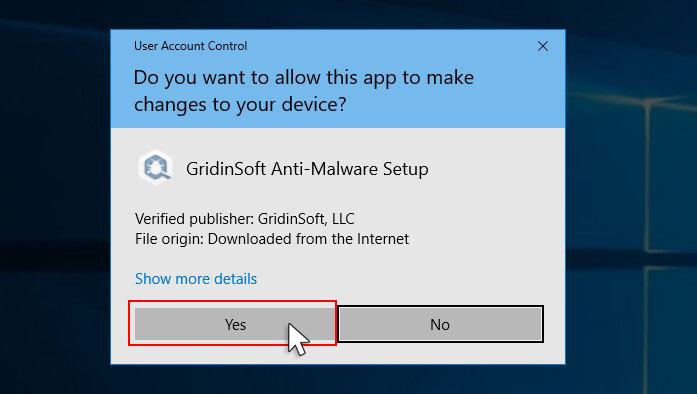

Un Contrôle de compte d’utilisateur vous demandant d’autoriser GridinSoft Anti-Malware à apporter des modifications à votre appareil. Vous devez donc cliquer sur «Oui» pour continuer l’installation.

Appuyez sur le bouton “Installer”.

Une fois installé, Anti-Malware s’exécutera automatiquement.

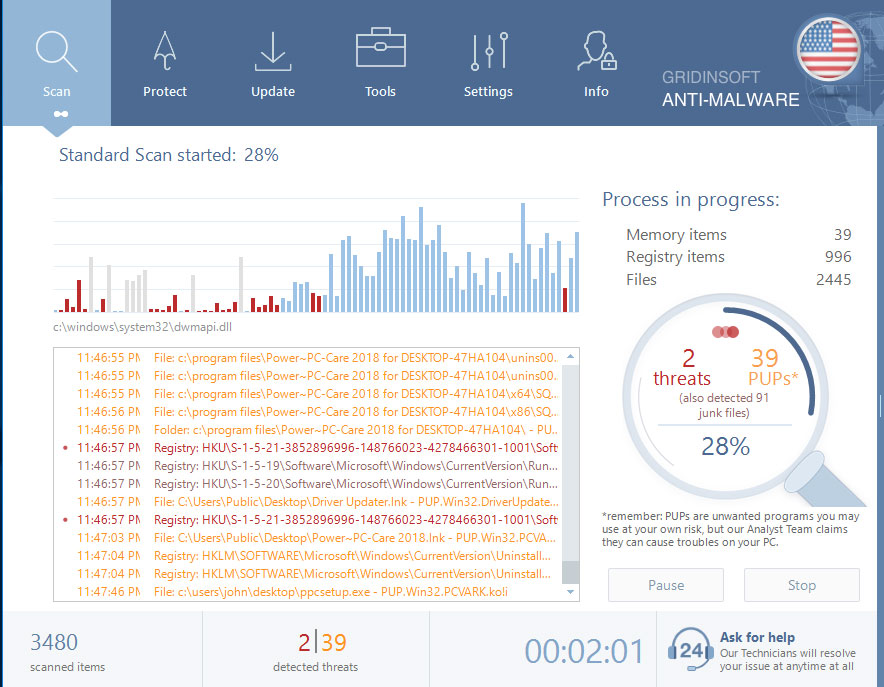

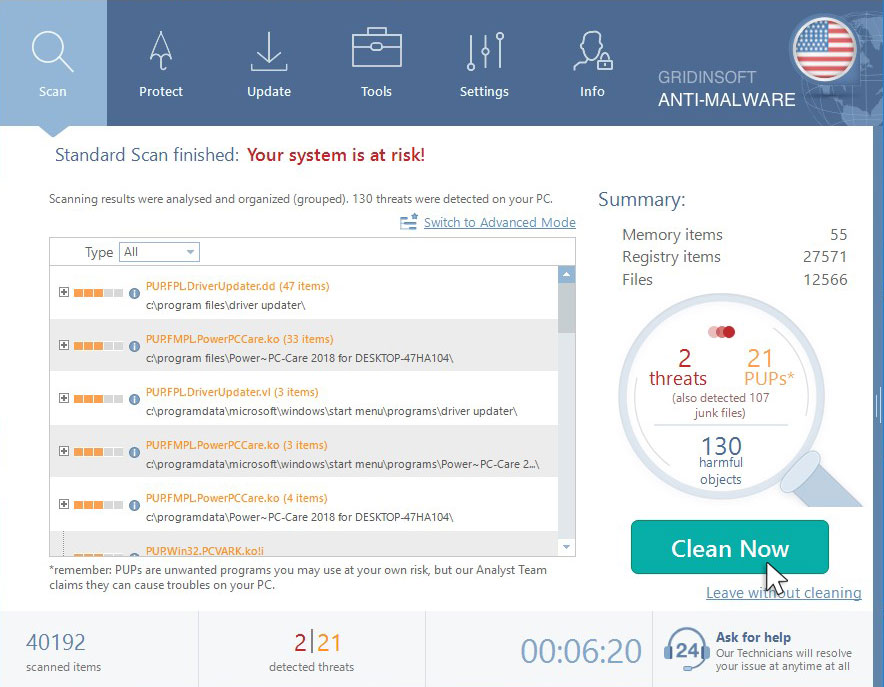

Attendez la fin de l’analyse anti-malware.

GridinSoft Anti-Malware commencera automatiquement à analyser votre ordinateur pour les infections Oovb et autres programmes malveillants. Ce processus peut prendre de 20 à 30 minutes, je vous suggère donc de vérifier périodiquement l’état du processus d’analyse.

Cliquez sur «Nettoyer maintenant».

Une fois l’analyse terminée, vous verrez la liste des infections que GridinSoft Anti-Malware a détectées. Pour les supprimer, cliquez sur le bouton «Nettoyer maintenant» dans le coin droit.

Trojan Killer pour les instances spéciales

Dans certains cas, le ransomware Oovb peut bloquer l’exécution des fichiers d’installation de différents programmes anti-malware. Dans cette situation, vous devez utiliser le lecteur amovible avec un outil antivirus préinstallé.

Tvoici un très petit nombre d’outils de sécurité qui peuvent être mis en place sur les clés USB, et les antivirus qui peuvent le faire dans la plupart des cas nécessitent d’obtenir une licence assez coûteuse. Pour cet exemple, je peux vous recommander d’utiliser une autre solution de GridinSoft – Trojan Killer Portable. Il dispose d’un mode d’essai gratuit de 14 jours qui offre toutes les fonctionnalités de la version payante[efn_note]Trojan Killer Review: https://howtofix.guide/trojan-killer/[/efn_note]. Ce terme sera certainement suffisant à 100% pour effacer le ransomware Oovb.

Comment décrypter les fichiers .oovb?

Solution de restauration pour les gros “ fichiers .oovb “

Essayez de supprimer l ‘extension .oovb sur quelques gros fichiers et de les ouvrir. Soit le ransomware Oovb a lu et n’a pas chiffré le fichier, soit il a mis un bug et n’a pas ajouté le marqueur de fichier. Si vos fichiers sont très volumineux (2GB+), ce dernier est le plus probable. S’il vous plaît, faites-moi savoir dans les commentaires si cela fonctionnera pour vous.

Les dernières extensions publiées vers la fin du mois d’août 2019 après que les criminels ont apporté des modifications. Cela inclut Qqjj, Qqri, etc.

En raison des modifications apportées par les criminels, STOPDecrypter n’est plus pris en charge. Il a été supprimé et remplacé par le Emsisoft Decryptor for STOP Djvu Ransomware développé par Emsisoft et Michael Gillespie.

Vous pouvez télécharger l’outil de décryptage gratuit ici: Décrypteur pour STOP Djvu.

Téléchargez et exécutez l’outil de décryptage.

Commencez à télécharger l ‘outil de déchiffrement.

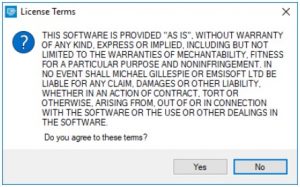

Assurez-vous de lancer l’utilitaire de décryptage en tant qu’administrateur. Vous devez accepter les conditions de licence qui viendront. Pour cela, cliquez sur le bouton “Oui“:

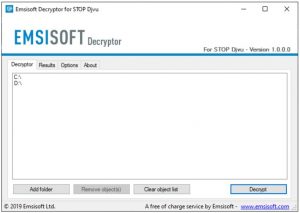

Dès que vous acceptez les termes de la licence, l’interface utilisateur principale du décrypteur apparaît:

Sélectionnez les dossiers pour le déchiffrement.

Sur la base des paramètres par défaut, le décrypteur remplira automatiquement les emplacements disponibles afin de décrypter les lecteurs actuellement disponibles (ceux connectés), y compris les lecteurs réseau. Des emplacements supplémentaires (facultatifs) peuvent être sélectionnés à l’aide du bouton “Ajouter”.

Les décrypteurs suggèrent généralement plusieurs options compte tenu de la famille de logiciels malveillants spécifique. Les options actuellement possibles sont présentées dans l’onglet Options et peuvent y être activées ou désactivées. Vous pouvez trouver une liste détaillée des options actuellement actives ci-dessous.

Cliquez sur le bouton “Décrypter”.

Dès que vous ajoutez tous les emplacements souhaités pour le décryptage dans la liste, cliquez sur le bouton “Décrypter” afin de lancer la procédure de décryptage.

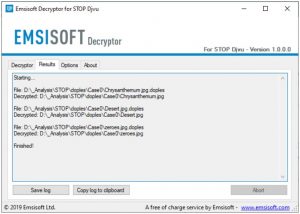

Notez que l’écran principal peut vous faire basculer vers une vue d’état, vous informant du processus actif et des statistiques de décryptage de vos données:

Le décrypteur vous informera dès que la procédure de décryptage sera terminée. Si vous avez besoin du rapport pour vos papiers personnels, vous pouvez le sauvegarder en cliquant sur le bouton “Enregistrer le journal”. Notez qu’il est également possible de le copier directement dans votre presse-papiers et de le coller dans des e-mails ou des messages ici si vous avez besoin de le faire.

Le décrypteur Emsisoft peut afficher différents messages après une tentative infructueuse de restauration de vos fichiers .oovb:

✓ Error: Unable to decrypt file with ID: [your ID]

✓ No key for New Variant online ID: [your ID]

Notice: this ID appears to be an online ID, decryption is impossible

✓ Result: No key for new variant offline ID: [example ID]

This ID appears to be an offline ID. Decryption may be possible in the future.

Cela peut prendre quelques semaines ou mois avant que la clé de déchiffrement ne soit trouvée et téléchargée sur le déchiffreur. Veuillez suivre les mises à jour concernant les versions de DJVU déchiffrables ici.

✓ Remote name could not be resolved

Comment restaurer des fichiers .oovb?

Dans certains cas, le ransomware Oovb n’est pas condamné pour vos fichiers …

La fonctionnalité de mécanisme de cryptage du ransomware Oovb est la suivante: elle crypte chaque fichier octet par octet, puis enregistre une copie de fichier, supprimant (et ne remplaçant pas !) Le fichier d’origine. Par conséquent, les informations de l’emplacement du fichier sur le disque physique sont perdues, mais le fichier d’origine n’est pas supprimé du disque physique. La cellule, ou le secteur dans lequel ce fichier a été stocké, peut toujours contenir ce fichier, mais il n’est pas répertorié par le système de fichiers et peut être écrasé par les données qui ont été chargées sur ce disque après la suppression. Par conséquent, il est possible de récupérer vos fichiers à l’aide d’un logiciel spécial.

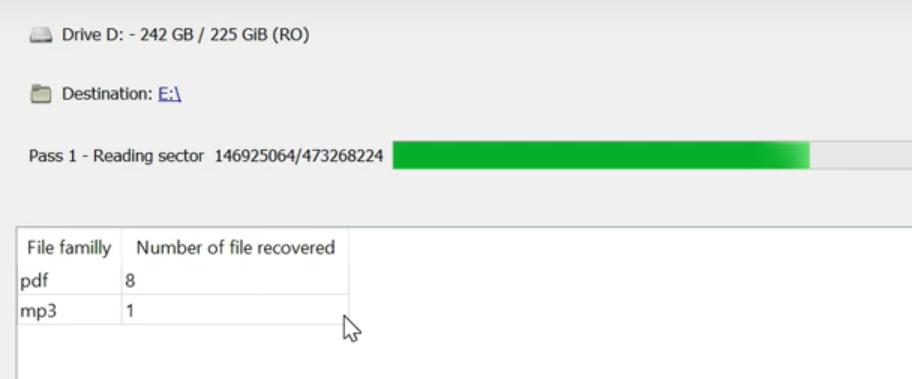

Récupérer vos fichiers avec PhotoRec

PhotoRec est un programme open source, créé à l’origine pour la récupération de fichiers à partir de disques endommagés ou pour la récupération de fichiers en cas de suppression. Cependant, au fil du temps, ce programme a eu la possibilité de récupérer les fichiers de 400 extensions différentes. Par conséquent, il peut être utilisé pour la récupération de données après l’attaque du ransomware

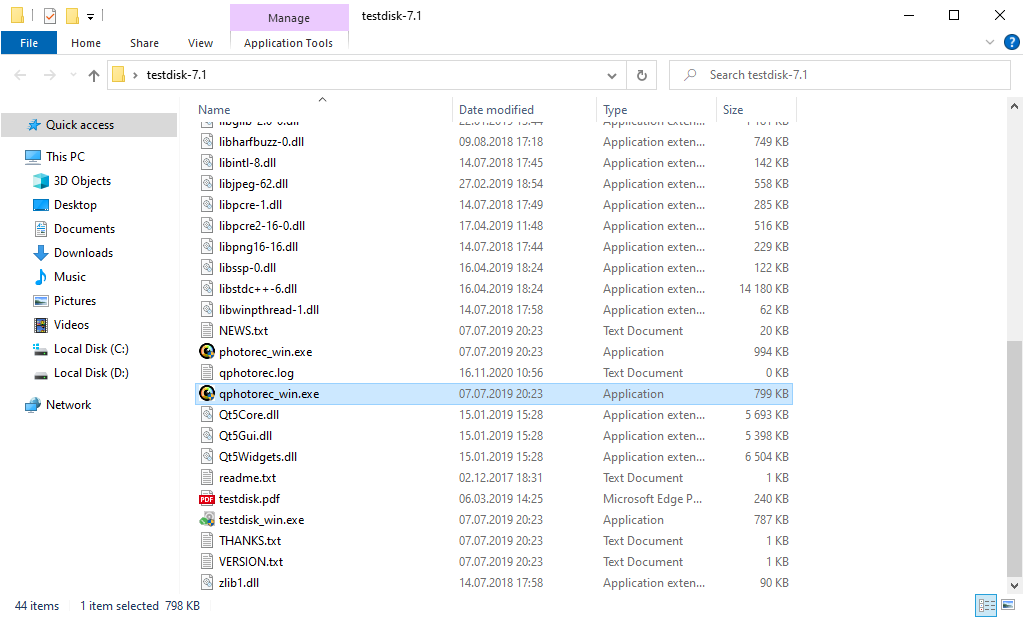

Au départ, vous devez télécharger cette application. Il est 100% gratuit, mais le développeur déclare qu’il n’y a aucune garantie que vos fichiers seront récupérés. PhotoRec est distribué dans un pack avec un autre utilitaire du même développeur – TestDisk. L’archive téléchargée portera le nom TestDisk, mais ne vous inquiétez pas. Les fichiers PhotoRec se trouvent juste à l’intérieur.

Pour ouvrir PhotoRec, vous devez rechercher et ouvrir le fichier “qphotorec_win.exe” . Aucune installation n’est requise – ce programme contient tous les fichiers dont il a besoin dans l’archive, vous pouvez donc l’installer sur votre clé USB et essayer d’aider votre ami/vos parents/toute personne qui a été attaquée par DJVU/STOP ransomware.

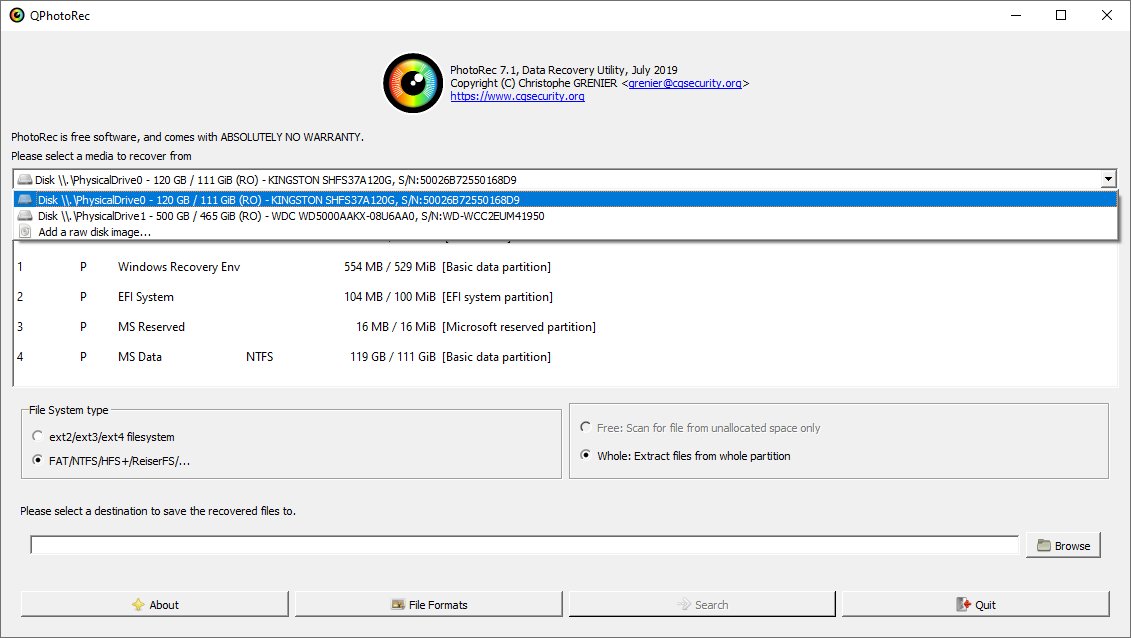

Après le lancement, vous verrez l’écran vous montrant la liste complète de vos espaces disque. Cependant, ces informations sont probablement inutiles, car le menu requis est placé un peu plus haut. Cliquez sur cette barre, puis choisissez le disque qui a été attaqué par un ransomware.

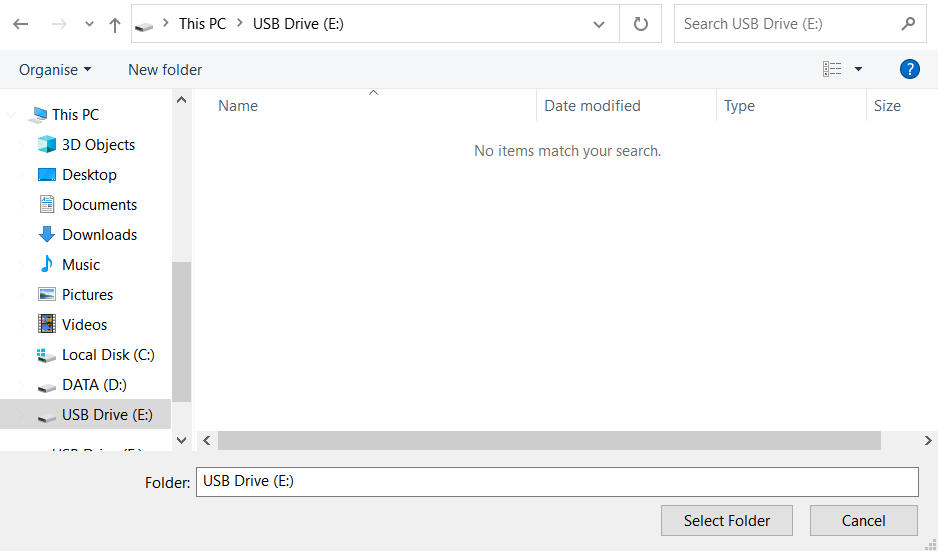

Après avoir choisi le disque, vous devez choisir le dossier de destination pour les fichiers récupérés. Ce menu est situé dans la partie inférieure de la fenêtre PhotoRec. La meilleure desicion est de les exporter sur clé USB ou tout autre type de disque amovible.

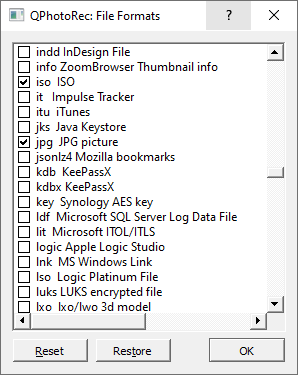

Ensuite, vous devez spécifier les formats de fichier. Cette option se trouve également en bas. Comme il a été mentionné, PhotoRec peut récupérer les fichiers d’environ 400 formats différents.

Enfin, vous pouvez démarrer la récupération de fichiers en appuyant sur le bouton “Rechercher”. Vous verrez l’écran où sont affichés les résultats de l’analyse et de la récupération.

Guide vidéo de récupération de fichiers Oovb, vous pouvez trouver ici

Questions fréquemment posées

En aucune façon. Ces fichiers sont cryptés par le ransomware Oovb. Le contenu des fichiers .oovb n’est pas disponible tant qu’ils n’ont pas été décryptés.

Si vos données sont restées dans les fichiers .oovb sont très précieuses, vous avez probablement fait une copie de sauvegarde.

Sinon, vous pouvez essayer de les restaurer via la fonction système – Point de restauration.

Toutes les autres méthodes exigeront de la patience.

Bien sûr que non. Vos fichiers cryptés ne constituent pas une menace pour l’ordinateur. Ce qui s’est passé est déjà arrivé.

Vous avez besoin de GridinSoft Anti-Malware pour supprimer les infections actives du système. Le virus qui a chiffré vos fichiers est très probablement toujours actif et exécute périodiquement un test de capacité à chiffrer encore plus de fichiers. En outre, ces virus installent souvent des enregistreurs de frappe et des portes dérobées pour d’autres actions malveillantes (par exemple, le vol de mots de passe, de cartes de crédit).

Dans cette situation, vous devez préparer la clé USB avec un Trojan Killer préinstallé .

Avoir de la patience. Vous êtes infecté par la nouvelle version du ransomware Oovb et les clés de décryptage n’ont pas encore été publiées. Suivez l’actualité sur notre site internet.

Nous vous tiendrons au courant de l’apparition de nouvelles clés Oovb ou de nouveaux programmes de décryptage.

Le ransomware Oovb crypte uniquement les 150 premiers Ko de fichiers. Les fichiers MP3 sont donc assez volumineux, certains lecteurs multimédias (Winamp par exemple) peuvent être capables de lire les fichiers, mais – les 3 à 5 premières secondes (la partie cryptée) seront manquantes.

Vous pouvez essayer de trouver une copie d’un fichier original qui a été chiffré:

- Fichiers que vous avez téléchargés sur Internet qui ont été chiffrés et que vous pouvez télécharger à nouveau pour obtenir l’original.

- Les photos que vous avez partagées avec votre famille et vos amis et qu’ils peuvent simplement vous renvoyer.

- Photos que vous avez téléchargées sur les réseaux sociaux ou les services cloud comme Carbonite, OneDrive, iDrive, Google Drive, etc.)

- Pièces jointes dans les e-mails que vous avez envoyés ou reçus et enregistrés.

- Fichiers sur un ancien ordinateur, une clé USB, un lecteur externe, une carte mémoire d’appareil photo ou un iPhone sur lesquels vous avez transféré des données vers l’ordinateur infecté.

En outre, vous pouvez contacter les sites gouvernementaux de fraude et d’escroquerie suivants pour signaler cette attaque:

- Aux Etats-Unis: On Guard Online;

- Au Canada: Canadian Anti-Fraud Centre;

- Au Royaume-Uni: Action Fraud;

- En Australie: SCAMwatch;

- En Nouvelle-Zélande: Consumer Affairs Scams;

- En Inde, allez à Indian National Cybercrime Reporting Portal.

- En France: Agence nationale de la sécurité des systèmes d’information;

- En Allemagne: Bundesamt für Sicherheit in der Informationstechnik;

- En Irlande: An Garda Síochána;

Pour signaler l’attaque, vous pouvez contacter les conseils d’administration locaux. Par exemple, si vous vivez aux États-Unis, vous pouvez avoir un entretien avec Bureau local du FBI, IC3 ou Services secrets.

Guide vidéo

C’est mon tutoriel vidéo préféré: Comment utiliser GridinSoft Anti-Malware et Emsisoft Decryptor pour corriger les infections de ransomware.

Si le guide ne vous aide pas à supprimer le virus Oovb, veuillez télécharger le GridinSoft Anti-Malware que j’ai recommandé. De plus, vous pouvez toujours me demander dans les commentaires pour obtenir de l’aide. Bonne chance!

J’ai besoin de votre aide pour partager cet article.

C’est à votre tour d’aider d’autres personnes. J’ai écrit ce guide pour aider les utilisateurs comme vous. Vous pouvez utiliser les boutons ci-dessous pour partager ceci sur vos réseaux sociaux préférés Facebook, Twitter ou Reddit.

Brendan SmithUser Review

( votes) ![]() Anglais

Anglais ![]() Allemand

Allemand ![]() Japonais

Japonais ![]() Espagnol

Espagnol ![]() Portugais - du Brésil

Portugais - du Brésil ![]() Turc

Turc ![]() Chinois traditionnel

Chinois traditionnel ![]() Coréen

Coréen ![]() Indonésien

Indonésien ![]() Hindi

Hindi ![]() Italien

Italien