Wacatac, également connu sous le nom de Trojan:Win32/Wacatac, est une infection qui s’infiltre dans les ordinateurs et effectue des actions malveillantes de manière furtive. Les cybercriminels propagent généralement ce logiciel malveillant via des campagnes de courriels indésirables et des “cracks” de logiciels contrefaits.

Trojan Wacatac : comprendre l’alerte Defender

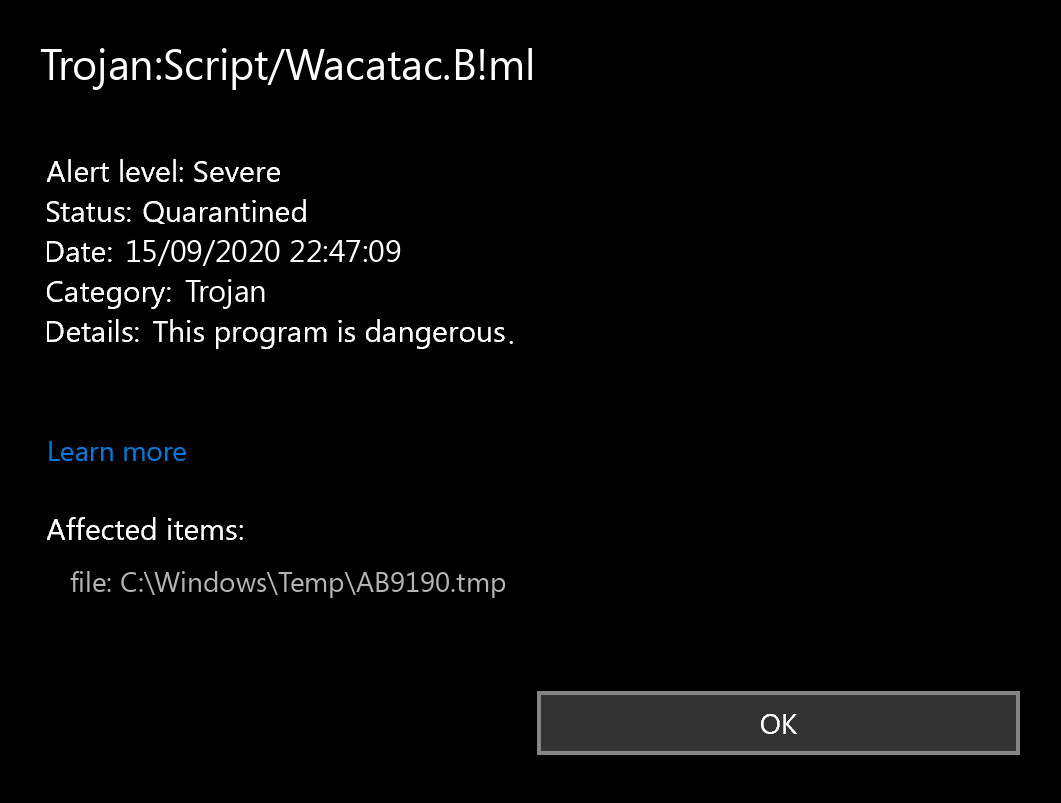

Trojan:Win32/Wacatac est un nom de detection utilise par Microsoft Defender pour signaler un fichier ou un comportement fortement suspect. Le nom ne correspond pas toujours a un seul programme visible : il indique que Defender a reconnu un modele de Trojan, de chargeur, d’installateur malveillant ou de fichier obfusque.

Le detail le plus important est le chemin du fichier detecte. Une alerte dans le cache du navigateur peut signifier qu’un telechargement a ete bloque. Une alerte dans AppData, ProgramData, Temp, un dossier de demarrage ou une tache planifiee indique plutot une tentative de persistance.

Niveau de risque

Considerez Wacatac comme une alerte serieuse tant que le PC n’a pas ete verifie. Les cas les plus a risque apparaissent apres l’ouverture d’un crack, d’un activateur, d’une fausse mise a jour, d’une archive recue par email ou d’un installateur provenant d’une publicite.

Si le fichier a deja ete execute, verifiez aussi les navigateurs, les elements de demarrage, les taches planifiees et les programmes installes recemment. Defender peut supprimer le fichier principal sans toujours expliquer quel programme l’a depose.

Faux positif possible ?

Oui, mais il faut le prouver avant de restaurer le fichier. Un faux positif est plus plausible lorsque le fichier vient du site officiel d’un editeur connu et possede une signature numerique valide. Il est moins plausible avec un fichier sans signature, telecharge depuis un miroir inconnu, un crack ou une archive partagee dans une messagerie.

Signes a verifier

- L’alerte revient apres chaque redemarrage.

- Un programme inconnu s’ajoute au demarrage de Windows.

- Le navigateur ouvre des redirections, notifications ou moteurs de recherche non demandes.

- Des processus utilisent le processeur ou le reseau sans raison claire.

- Les outils de securite ou les mises a jour Windows fonctionnent mal.

Verification manuelle

- Ouvrez Securite Windows et notez le chemin complet de la detection.

- Mettez a jour les renseignements de securite Defender.

- Supprimez le programme ou l’archive qui a provoque l’alerte.

- Controlez les applications de demarrage, le Planificateur de taches et les services.

- Verifiez les extensions, notifications et parametres de recherche du navigateur.

- Lancez une analyse complete, puis une analyse hors ligne si Wacatac revient.

Apres suppression

Redemarrez, relancez une analyse et confirmez que le chemin detecte n’existe plus. Si le PC a servi a consulter des comptes sensibles apres l’ouverture du fichier suspect, changez les mots de passe depuis un appareil propre.

Recommandation facultative

Si l’alerte revient ou si vous voyez encore des redirections, une analyse anti-malware de seconde opinion peut aider a trouver les restes d’un chargeur ou d’un bundle. Examinez toujours les chemins detectes avant suppression.

FAQ

Wacatac signifie-t-il toujours infection active ? Pas toujours. Un telechargement bloque peut suffire a declencher l’alerte. Le chemin du fichier decide du niveau d’urgence.

Puis-je restaurer le fichier ? Seulement si vous pouvez verifier son origine, sa signature et son editeur.

Pourquoi l’alerte revient-elle ? Un element de demarrage, une tache planifiee ou un installateur restant peut recreer le fichier.

Guides lies : Chrome gere par votre organisation, Kepavll detection, et guides malware recents.

Aperçu du Trojan Wacatac

Le virus Trojan Wacatac peut causer des dommages considérables en collectant des informations personnelles telles que les identifiants de connexion, les mots de passe et les détails bancaires. Ses développeurs visent à maximiser leurs revenus, c’est pourquoi ce logiciel malveillant applique toutes les méthodes de monétisation possibles. Wacatac débute ses actions dans le système infecté en collectant des données. Les criminels exploitent ensuite les comptes compromis pour effectuer des achats en ligne, des transferts d’argent directs et plus encore. De plus, ils peuvent tenter d’emprunter de l’argent auprès des contacts du réseau social de la victime, des comptes de messagerie électronique et d’autres sources.

Par conséquent, les victimes courent non seulement le risque de compromission de leurs comptes, mais également d’infiltration d’autres logiciels malveillants. Le Trojan Wacatac est connu pour provoquer ce que l’on appelle des “infections en chaîne“. Il injecte d’autres logiciels malveillants (généralement d’autres logiciels espions, des rançongiciels et des mineurs de cryptomonnaie) dans le système. En conséquence, l’ordinateur est rapidement infecté par un ensemble de programmes malveillants.

J’ai déjà décrit les effets des virus de type logiciel espion, passons donc à d’autres menaces. Les infections par rançongiciels chiffrent les données et demandent des rançons, rendant la restauration des fichiers sans l’intervention des développeurs du rançongiciel presque impossible. Par conséquent, la présence de telles infections conduit souvent à une perte permanente de données. Dans le cas des chevaux de Troie mineurs de cryptomonnaie, cela provoque une charge importante sur le matériel. Cela amène les composants de l’ordinateur à générer une chaleur excessive et à potentiellement subir des dommages permanents.

Dans de rares cas, le Trojan Wacatac propage également des pirates de navigateur et des logiciels publicitaires. Bien que peu destructives, ces infections peuvent être extrêmement irritantes en provoquant des redirections non désirées et l’affichage d’annonces. Enfin, les chevaux de Troie peuvent servir d’outils d’accès à distance (RAT), permettant aux cybercriminels de contrôler à distance les machines compromises.

En résumé, l’installation et le fonctionnement des infections de type cheval de Troie peuvent entraîner de graves problèmes de confidentialité, une perte financière et de données significative, des dommages matériels et diverses autres complications.

Qu’est-ce que le Trojan Wacatac?

Wacatac, également connu sous le nom de Trojan:Win32/Wacatac, est un virus cheval de Troie capable de s’infiltrer dans les ordinateurs de manière indétectable et de causer diverses actions nuisibles. Les cybercriminels propagent souvent ce logiciel malveillant via des courriels indésirables et des “cracks” de logiciels contrefaits. Ce logiciel malveillant complexe possède des capacités similaires à un logiciel espion, collectant des données approfondies sur le système et ses utilisateurs. De plus, une analyse plus poussée a révélé que Wacatac a la capacité d’introduire d’autres logiciels malveillants dans le système compromis. La forme de logiciel malveillant la plus répandue distribuée par Wacatac est le rançongiciel.

Les Trojans Wacatac causent des dommages considérables en collectant des détails personnels tels que les identifiants de connexion, les mots de passe et les informations bancaires. L’objectif des développeurs, qui sont des cybercriminels, est de générer le plus de revenus possible.

Par conséquent, le suivi des données peut entraîner de graves problèmes de confidentialité et une perte financière importante. Les criminels utilisent les comptes piratés pour effectuer des achats en ligne, des transferts d’argent directs et d’autres activités. De plus, ils peuvent tenter d’emprunter de l’argent auprès des contacts de la victime sur les réseaux sociaux, les comptes de messagerie électronique et plus encore. De plus, les victimes de Wacatac peuvent non seulement perdre leurs économies, mais aussi accumuler des dettes importantes. L’introduction de logiciels malveillants présente un autre problème. Les virus de type cheval de Troie lancent des “infections en chaîne” en infiltrant les ordinateurs et en injectant d’autres logiciels malveillants, tels que des rançongiciels et des mineurs de cryptomonnaie.

Les infections par rançongiciels de Wacatac chiffrent les données et exigent des rançons, rendant la restauration des fichiers impossible sans l’intervention des développeurs de Wacatac. Les mineurs de cryptomonnaie exploitent les machines infectées pour miner des cryptomonnaies, ce qui utilise fortement les ressources du système, provoquant une génération excessive de chaleur et potentiellement des dommages permanents aux composants de l’ordinateur. Dans certains cas, les Trojans Wacatac propagent également des pirates de navigateur et des log

iciels publicitaires. Bien que ces infections ne soient pas particulièrement nuisibles, elles peuvent être extrêmement ennuyeuses en provoquant des redirections non désirées et en affichant des publicités.

Enfin, les chevaux de Troie peuvent servir d’outils d’accès à distance (RAT) permettant aux cybercriminels de contrôler à distance les machines compromises.

En résumé, l’installation et le fonctionnement des infections de type cheval de Troie peuvent entraîner de graves problèmes de confidentialité, une perte financière et de données significative, des dommages matériels et divers autres problèmes.

Échantillon sur Virustotal

Guide vidéo sur le Trojan Wacatac

Aperçu

| Nom | Trojan Wacatac |

| Type de menace | Password Stealer, Banking Trojan, Spyware, Ransomware |

| Noms de détection | Trojan:Win32/Wacatac.H!ml, Trojan:Script/Wacatac.H!ml, Trojan:Win32/Wacatac |

| Symptômes | Les chevaux de Troie sont conçus pour s’infiltrer dans l’ordinateur de la victime et rester silencieux de manière furtive, de sorte qu’aucun symptôme particulier n’est visible sur un PC infecté. |

| Méthodes de distribution | Pièces jointes aux courriels, publicités en ligne malveillantes, ingénierie sociale, “cracks” de logiciels. |

| Dommages | Vol d’informations bancaires et de mots de passe, vol d’identité, ajout de l’ordinateur de la victime à un botnet. |

| Outil de réparation | Vérifiez si votre système a été touché par le Trojan Wacatac |

Ces chevaux de Troie peuvent causer des conséquences dévastatrices. Wacatac collecte activement des informations personnelles, y compris les identifiants de connexion, les détails bancaires et d’autres données sensibles. Les cybercriminels derrière ces virus ont pour objectif de maximiser leurs profits, ce qui entraîne de graves problèmes de confidentialité et des pertes financières importantes. Les criminels peuvent exploiter les comptes piratés en effectuant des achats en ligne ou en transférant directement des fonds, entre autres activités. De plus, ils peuvent tenter de tromper les contacts de la victime sur les plateformes de médias sociaux ou via des comptes de messagerie électronique, entraînant ainsi une dette importante.

Exemple de Wacatac : Trojan:Script/Wacatac.B!ml

Un autre problème important est l’infiltration de logiciels malveillants. Les virus de type cheval de Troie déclenchent activement des “infections en chaîne”, infectant un ordinateur avec des logiciels malveillants supplémentaires tels que des rançongiciels et des mineurs de cryptomonnaie. Les infections par rançongiciels chiffrent les données et exigent des paiements de rançon, rendant la récupération des données impossible sans l’intervention des développeurs de rançongiciels. Les mineurs de cryptomonnaie exploitent les ordinateurs infectés pour miner des cryptomonnaies, nécessitant des ressources système importantes et potentiellement endommageant les composants matériels.

Dans certains cas, les chevaux de Troie peuvent également propager des pirates de navigateur et des logiciels publicitaires, qui ne sont pas nécessairement nuisibles mais peuvent être extrêmement gênants en provoquant des redirections non désirées et l’affichage d’annonces indésirables. Enfin, les chevaux de Troie peuvent servir de chevaux de Troie d’accès à distance (RAT) permettant aux cybercriminels de contrôler à distance les ordinateurs piratés.

En résumé, avoir des infections de type cheval de Troie comme Wacatac sur votre ordinateur peut entraîner de graves atteintes à la vie privée, d’importantes pertes financières et de données, des dommages matériels et divers autres problèmes.

L’alerte du Trojan Wacatac apparaît-elle lorsque vous téléchargez un fichier ?

Avez-vous déjà rencontré l’alerte du Trojan Wacatac lors du téléchargement d’un fichier sur Internet ? Si c’est le cas, envisagez de déconnecter temporairement votre appareil d’Internet. La déconnexion de votre ordinateur de l’Internet empêche un cheval de Troie d’infecter votre système en cas de tentative d’infiltration. Ensuite, effectuez une analyse de logiciels malveillants sur votre ordinateur à l’aide de Windows Defender pour vérifier s’il détecte le cheval de Troie. Si Windows Defender n’identifie aucun cheval de Troie mais continue d’afficher l’alerte du Trojan lors du téléchargement de ce fichier spécifique, il est essentiel de confirmer qu’il ne s’agit pas d’un faux positif.

Comment le Trojan Wacatac peut-il s’infiltrer dans votre ordinateur ?

Le Trojan Wacatac, également connu sous le nom de Trojan:Win32/Wacatac, est principalement distribué via des campagnes de courriels indésirables et des “cracks” de logiciels contrefaits. Les cybercriminels utilisent généralement de faux outils d’activation de logiciels pour tromper les utilisateurs et les inciter à installer le logiciel malveillant. Il est important de noter que la plupart des outils de craquage de logiciels disponibles en ligne sont faux, et les criminels les utilisent pour propager des virus tels que Wacatac. Les courriels indésirables sont une autre méthode de distribution de logiciels malveillants. Les cybercriminels envoient des courriels trompeurs avec des pièces jointes malveillantes et des messages astucieux pour persuader les utilisateurs de les ouvrir. Les courriels peuvent contenir des pièces jointes qui semblent être des documents importants tels que des factures, des reçus ou des notifications de livraison pour donner l’impression de légitimité et augmenter les chances de tromper les destinataires.

Les infections de type cheval de Troie se propagent également via de faux programmes de mise à jour et des sources de téléchargement de logiciels non officielles. Ces outils malveillants exploitent des bogues ou des failles de logiciels obsolètes ou téléchargent et installent des logiciels malveillants au lieu des mises à jour. Les sources de téléchargement de logiciels non officielles, telles que les sites de téléchargement de logiciels gratuits, les sites d’hébergement de fichiers gratuits et les réseaux peer-to-peer (P2P), présentent les logiciels malveillants comme des logiciels légitimes, incitant les utilisateurs à les télécharger et à les installer à leur insu.

Comment éviter l’installation de logiciels malveillants ?

La meilleure façon d’éviter l’installation de logiciels malveillants est de faire preuve de prudence, d’être attentif lors de la navigation sur Internet et de télécharger et de mettre à jour les logiciels. Analysez chaque pièce jointe reçue par courriel et n’ouvrez pas de fichiers ni ne cliquez sur des liens provenant d’adresses de courriel suspectes ou non reconnues. Téléchargez des logiciels uniquement à partir de sources officielles et évitez d’utiliser des téléchargeurs ou des installateurs tiers. Gardez vos programmes installés et vos systèmes d’exploitation à jour à l’aide des fonctions fournies par le développeur officiel. N’utilisez pas d’outils de piratage de logiciels et ayez toujours un logiciel antivirus/anti-logiciels espions réputé installé et en cours d’exécution sur votre ordinateur.

Comment supprimer le Trojan Wacatac ?

Foire aux questions

Comment Protéger Votre Ordinateur contre Wacatac

À mesure que les menaces cybernétiques continuent d'évoluer, garantir la sécurité de nos ordinateurs est devenu plus critique que jamais. Les logiciels malveillants, abrégés en « malwares », présentent un risque important pour nos données, notre vie privée et notre expérience en ligne globale. Suivez ces directives simples pour protéger votre ordinateur:

- Maintenez Votre Système d'Exploitation et Vos Logiciels à Jour: Mettre régulièrement à jour votre système d'exploitation et vos logiciels est crucial. Les mises à jour incluent souvent des correctifs de sécurité qui traitent les vulnérabilités que les cybercriminels pourraient exploiter. Activez les mises à jour automatiques pour rester protégé.

- Faites Preuve de Prudence avec les Pièces Jointes et les Liens dans les E-mails: Les e-mails malveillants contiennent souvent des pièces jointes infectées ou des liens menant à des sites web infestés de logiciels malveillants. Évitez d'ouvrir des e-mails suspects ou de cliquer sur des liens inconnus. Soyez particulièrement méfiant à l'égard des e-mails qui vous poussent à agir immédiatement ou à fournir des informations sensibles.

- Utilisez des Mots de Passe Solides et Activez l'Authentification à Deux Facteurs: Des mots de passe forts et uniques sont essentiels pour protéger vos comptes en ligne. Activez l'authentification à deux facteurs (2FA) chaque fois que possible pour ajouter une couche de sécurité supplémentaire.

- Évitez les Sites Web et Téléchargements Suspects: Restez sur des sites web réputés pour vos téléchargements et évitez de visiter des sites suspects ou non fiables. Soyez prudent avec les téléchargements de logiciels gratuits en provenance de sources inconnues.

- Sécurisez Votre Réseau avec un Pare-feu: Un pare-feu agit comme une barrière entre votre ordinateur et internet, surveillant et bloquant les accès non autorisés. Assurez-vous que votre pare-feu est actif et correctement configuré.

- Protection en Temps Réel: Le logiciel offre une protection en temps réel, bloquant de manière proactive les menaces avant qu'elles ne puissent nuire à votre système.

- Interface Conviviale: Le logiciel est facile à utiliser, ce qui le rend adapté aussi bien aux utilisateurs novices qu'expérimentés.

J’ai besoin de votre aide pour partager cet article.

C’est à votre tour d’aider d’autres personnes. J’ai écrit cet article pour aider des personnes comme vous. Vous pouvez utiliser les boutons ci-dessous pour le partager sur vos réseaux sociaux préférés : Facebook, Twitter ou Reddit.

Brendan Smith

![]() Anglais

Anglais ![]() Allemand

Allemand ![]() Japonais

Japonais ![]() Espagnol

Espagnol ![]() Portugais - du Brésil

Portugais - du Brésil ![]() Turc

Turc ![]() Chinois traditionnel

Chinois traditionnel ![]() Coréen

Coréen ![]() Indonésien

Indonésien ![]() Hindi

Hindi ![]() Italien

Italien

Leave a Comment